相关信息阅读:BeiJingCrypt勒索病毒家族详情

一、 样本信息

文件名:beijing_en.exe

MD5:fe850a6c98438612dcee23df2150030d

SHA-1:ceaa511a1f0f8ef84b36e709cd7693b2939ea98e

二、 简要分析

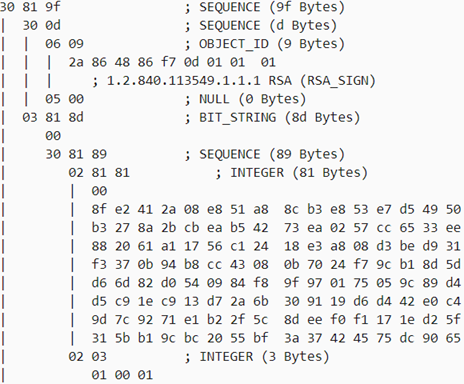

病毒使用RSA+AES的加密方案对文件进行加密。

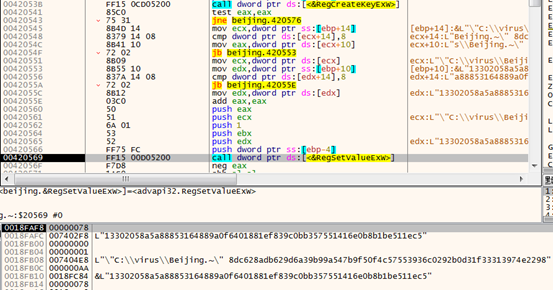

病毒开始执行后,创建启动项:

创建文件C:\\ProgramData\\8dc628adb629d6a39b99a547b9f50f4c57553936c0292b0d31f33313974e2298,写入被攻击者RSA公钥加密后的文件加密密钥。

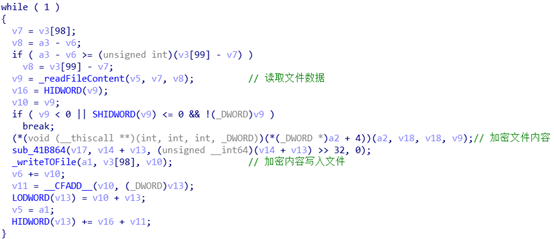

加密文件时,采用CFB加密模式,IV被RSA加密后追加于文件尾部。

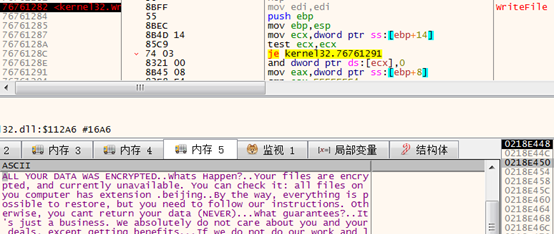

每个被加密目录下创建一个勒索信息文件!RECOVER.txt。

WARNING! YOUR FILES ARE ENCRYPTED!

Don’t worry, your files are safe, provided that you are willing to pay the ransom.

Any forced shutdown or attempts to restore your files with the thrid-party software will be damage your files permanently!

The only way to decrypt your files safely is to buy the special decryption software from us.

Before paying you can send us up to 2 files for free decryption as guarantee.

Send pictures, text files. (files no more than 1mb)

You can contact us with the following email

[email protected]

[email protected]

Send us this ID or this file in first email

ID: 0SS07thvhxuQLZpjqjLPQamnc0HyInqf6HkPf4LrYzg=:201308149f6f0cb6a85ae908afa2dbef46edd49200c5bdd534c4432de178f584

目前此病毒无法有效恢复,中毒后建议联系数据恢复人员,一般数据库文件可以根据数据使用环境 进行数据恢复,目前已有100%还原的案例,有需要的可先发个小文件至[email protected] 进行测试恢复。 |

|

简单网

简单网